根据勒索病毒后缀初步分析该病毒属于PHOBOS家族

也称为DHARMA勒索软件,它通过加密文件并要求支付赎金以恢复对文件的访问来修改您的文件。

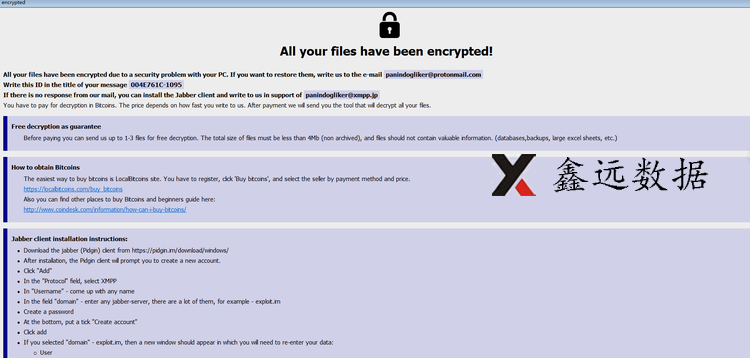

DHARMA勒索软件通过名为.devos的新加密病毒再次活跃。该特定的病毒家族通过添加.devos扩展名来修改所有流行的文件类型,从而使数据绝对不可用。受害人根本无法打开他们的重要文件。勒索软件还分配其唯一的识别密钥,就像病毒家族的所有先前代表一样。一旦该文件被勒索软件加密,它将获得一个特殊的新扩展名,成为次要扩展名。该文件病毒还会生成赎金记录,向用户提供据称想要恢复数据的指令。

Devos勒索软件对计算机上的文件进行加密后,它将显示“ info.hta”弹出窗口和“ info.txt”文本文件,其中包含勒索信息以及如何联系此勒索软件作者的说明。

不幸的是,当前无法解密由Devos勒索软件加密的文件。

Phobos勒索病毒属于全球规模较大的勒索家族,暂时没有公开的解密工具,请大家提高安全意识,注意防范!介于此给出如下修复方案

.devos后缀修复方案:

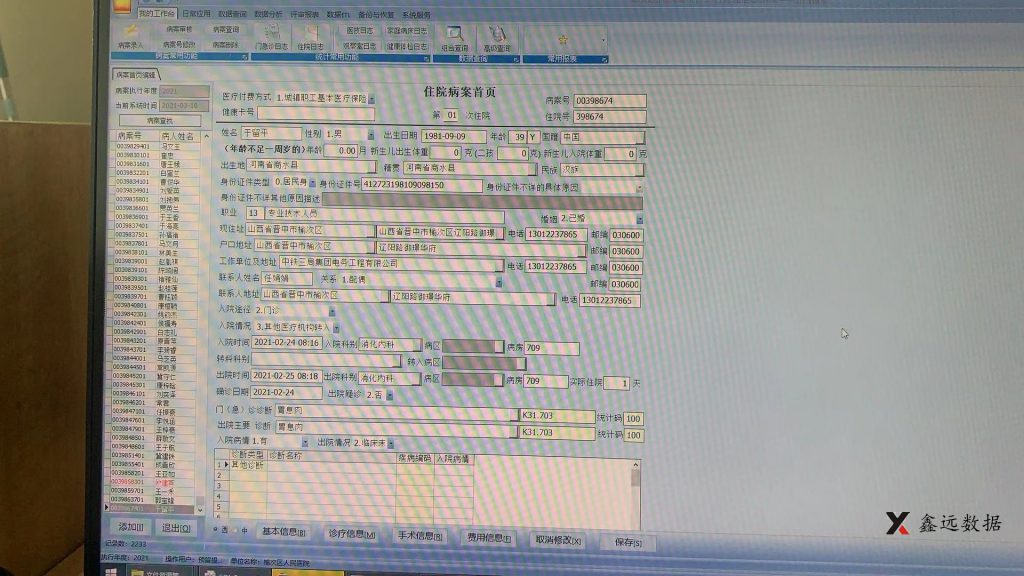

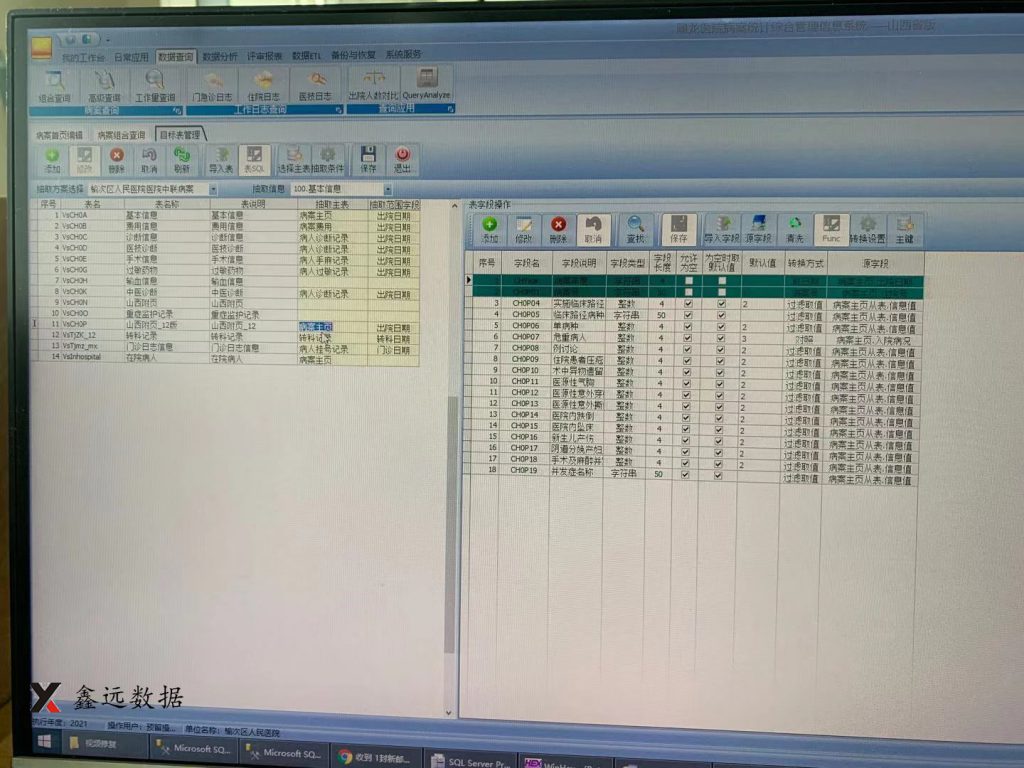

关于.devos后缀勒索病毒,我公司深入分析后发现,目前只能处理数据库类文件。通过对加密文件system.dbf文件分析,发现数据库前部分页面, 中间,尾部 被恶意篡改加密。目前我们针对被加密的数据库已经掌握成熟的处理方案。可解决没有被完整加密的数据库文件。

通过对本次案例(devos病毒)分析,根据oracle数据库底层页面加密情况以及客户无法提供历史好的备份文件,我方可以恢复数据库表内数据,但需要软件开发商配合整合数据,数据会有缺失,修复后数据完整度预估95%以上,

根据客户要求需修复4套oracle数据库分别为:2个19c oracle数据库,2个11goracle数据库。修复时间4天左右。验证数据无误。

关于此次勒索病毒以及近几年勒索病毒比较猖狂跟比特币的价格攀升有直接关系,目前一个比特币价格32W之多。对于高昂的赎金,建议还是定期多做数据备份,不同存储介质进行备份。

防护建议:

预防远比救援重要,所以为了避免出现此类事件,强烈建议大家日常做好以下防护措施:

1.多台机器,不要使用相同的账号和口令,以免出现“一台沦陷,全网瘫痪”的惨状;

2.登录口令要有足够的长度和复杂性,并定期更换登录口令;

3.严格控制共享文件夹权限,在需要共享数据的部分,尽可能的多采取云协作的方式。

4.及时修补系统漏洞,同时不要忽略各种常用服务的安全补丁。

5.关闭非必要的服务和端口如135、139、445、3389等高危端口。

6.备份备份备份!!!重要资料一定要定期隔离备份。进行RAID备份、多机异地备份、混合云备份,对于涉及到机密或重要的文件建议选择多种方式来备份;

7.提高安全意识,不随意点击陌生链接、来源不明的邮件附件、陌生人通过即时通讯软件发送的文件,在点击或运行前进行安全扫描,尽量从安全可信的渠道下载和安装软件;

8.安装专业的安全防护软件并确保安全监控正常开启并运行,及时对安全软件进行更新